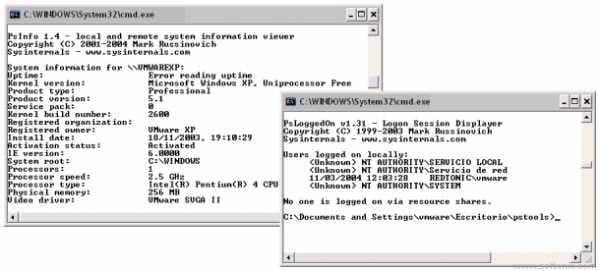

Windows 2000 보안 모델에서, 컨테이너 객체의 계층 구조는 별도의 프로세스에 사용된다. 각 세션은 하나 이상의 윈도우를 포함 스테이션; 모든 윈도우 스테이션은 하나 이상의 데스크톱을 포함한다. 설계에 의해, 프로세스 윈도우 스테이션 내에서 실행하도록 구속되고, 프로세스 스레드는 하나 이상의 데스크탑에서 실행. 하나의 윈도우 역 프로세스는 또 다른 윈도우에 속하는 스테이션 데스크톱에 액세스 할 수 없게해야한다. 그러나, 구현 오류로 인해,이 매우 특정 상황에서 일어날 수 있습니다. 이 권한이 낮은 사용자에 속하는 프로세스가 암호와 같은 정보를 동일한 세션 내에서 다른 바탕 화면에 속하는 입력 또는 출력을 볼 수 있으며, 잠재적으로 얻을 수 있도록 할 수 있습니다. 이 취약점은 같은 세션 내에서 데스크탑에 영향을 미칩니다. 그 결과, 악의적 인 사용자는 같은 로컬 시스템의 프로세스를 방해 할 수 있고, 경우에만 그는 대화식으로 로그온 할 수 있습니다. 보안 가장 좋은 방법은 일반 사용자가 대화 형으로 보안에 민감한 서버에 로그온 할 수 있도록에 미친다,이 연습은 도메인 컨트롤러, 인쇄 및 파일 서버, ERP 서버, 데이터베이스 서버, 그리고 위험에 노출되지 않을 것 등의 기계를 따라 한 경우 . 또한, 다른 보안 모범 사례, 따른다면, 그들이이 취약점을 악용 할 수있는 방법으로 프로세스를 실행 악의적 인 사용자를 방지합니다. 모든 사용자가 자신의 세션에서 실행되기 때문에 윈도우 2000 터미널 서버는이 취약점의 영향을받지 않습니다.

Microsoft는 Microsoft Windows 2000에서이 보안 취약점을 제거하는 패치를 출시했습니다

댓글을 찾을 수 없습니다