이 패치는 악의적 인 사용자가 상황의 매우 제한된 조건에서 다른 사용자의 보안 웹 세션을 하이재킹 할 수 있도록 할 Microsoft 인터넷 정보 서버의 보안 취약점을 제거합니다. 이 취약점이 악용 될 수있는 조건은 오히려 어려운 있습니다. 악의적 인 사용자는 웹 사이트와 다른 사용자의 통신을 완벽하게 제어 할 필요가있다. 그렇다하더라도, 악의적 인 사용자는 보안 페이지에 초기 연결을 만들 수 없습니다; 유일한 합법적 인 사용자는 그렇게 할 수 있습니다. 패치는 ASP 페이지에서 보안 세션 ID 쿠키에 대한 지원을 추가하여 취약점을 제거합니다. (보안 쿠키는 이미 IIS에서 다른 모든 기술에서, 쿠키의 모든 다른 유형의 지원). 자세한 내용은 FAQ를 참조하십시오 요구 사항 : 있습니다. 윈도우 NT 4.0, 인터넷 정보 서버 4.0

- 홈페이지

- Windows

- 보안 소프트웨어

- 기업의 보안 소프트웨어

- Microsoft IIS4 Session ID Cookie Marking Vulnerability Patch

카테고리별로 검색

- CD & DVD 소프트웨어

- 개발자 도구

- 게임

- 교육 및 과학 소프트웨어

- 그래픽 디자인 소프트웨어

- 네트워킹 소프트웨어

- 데스크톱 향상

- 드라이버

- 디스크 및 파일 소프트웨어

- 디지털 사진 소프트웨어

- 보안 소프트웨어

- 개인 정보 보호 소프트웨어 및 액세스 제어

- 기업의 보안 소프트웨어

- 바이러스 백신 소프트웨어

- 방화벽 소프트웨어

- 보안 모니터링 소프트웨어

- 안티 스파이웨어

- 암호 관리자

- 암호화 및 암호 해독 소프트웨어

- 인터넷 보안 소프트웨어 스위트

- 키로거

- 브라우저

- 비디오 소프트웨어

- 비즈니스 및 사무실 소프트웨어

- 생산성 소프트웨어

- 시스템 유틸리티

- 아이튠즈 및 아이팟 소프트웨어

- 엔터테인먼트 & 취미 소프트웨어

- 여행 및 탐색 소프트웨어

- 오디오 소프트웨어

- 웹 개발 소프트웨어

- 인터넷 소프트웨어

- 통신 소프트웨어

- 홈 & 가족 소프트웨어

- 화면 보호기

인기있는 소프트웨어

Group Policy Manager 14 Aug 18

Folder Guard 1 Jan 15

Scuba by Imperva 22 Sep 15

UserLock 3 May 15

Burn Protector Enterprise 15 Aug 18

Internet Administrator for Network 19 Jun 16

Net Monitor for Employees 19 Sep 15

Microsoft IIS4 Session ID Cookie Marking Vulnerability Patch

지원되는 운영 시스템

유사한 소프트웨어

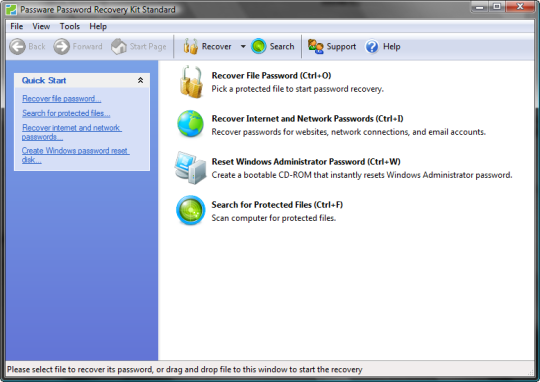

Passware Kit Standard

22 Jan 15

McAfee SaaS Endpoint Protection Suite

15 Apr 15

ALC (ANET Log Collector)

6 May 15

Intensive Care Utilities

9 Jul 15

개발자의 기타 소프트웨어 Microsoft

코멘트 Microsoft IIS4 Session ID Cookie Marking Vulnerability Patch

카테고리별로 검색

- CD & DVD 소프트웨어

- 개발자 도구

- 게임

- 교육 및 과학 소프트웨어

- 그래픽 디자인 소프트웨어

- 네트워킹 소프트웨어

- 데스크톱 향상

- 드라이버

- 디스크 및 파일 소프트웨어

- 디지털 사진 소프트웨어

- 보안 소프트웨어

- 개인 정보 보호 소프트웨어 및 액세스 제어

- 기업의 보안 소프트웨어

- 바이러스 백신 소프트웨어

- 방화벽 소프트웨어

- 보안 모니터링 소프트웨어

- 안티 스파이웨어

- 암호 관리자

- 암호화 및 암호 해독 소프트웨어

- 인터넷 보안 소프트웨어 스위트

- 키로거

- 브라우저

- 비디오 소프트웨어

- 비즈니스 및 사무실 소프트웨어

- 생산성 소프트웨어

- 시스템 유틸리티

- 아이튠즈 및 아이팟 소프트웨어

- 엔터테인먼트 & 취미 소프트웨어

- 여행 및 탐색 소프트웨어

- 오디오 소프트웨어

- 웹 개발 소프트웨어

- 인터넷 소프트웨어

- 통신 소프트웨어

- 홈 & 가족 소프트웨어

- 화면 보호기

인기있는 소프트웨어

Folder Guard 1 Jan 15

AccessPatrol (64-bit) 3 May 20

Trusteer Mobile Risk Engine 10 Dec 14

GFI EndPointSecurity 4 May 15

GadgetTrak for Windows 11 Jul 15

Employee Activity Monitor Professional 18 Jun 16

Endpoint Protector Basic 22 Jan 15

댓글을 찾을 수 없습니다