IPFire는 iptables, OpenSSL 및 OpenSSH와 같은 최고의 Linux 기술을 기반으로하는 전용 안전하고 유연한 방화벽 시스템으로 작동하도록 설계된 오픈 소스 운영 체제입니다.

32 비트 ISO 이미지로 배포

이 작은 OS는 Softoware 또는 공식 웹 사이트 (위 링크 참조)를 통해 다운로드 할 수 있습니다. 설치 가능한 유일한 단일 ISO ISO 이미지로 크기는 약 150MB이며 32 비트 (i586) 명령어 세트 아키텍처에만 태그가 지정됩니다. 배포판은 64 비트 하드웨어 플랫폼에서 부팅 및 설치되지만 32 비트 응용 프로그램 만 허용합니다.

부팅 옵션

아름답게 설계되고 잘 구성된 부팅 메뉴를 사용하면 로컬 드라이브에 직접 배포본을 영구적으로 설치할 수 있습니다. 또한 텍스트 모드에서 OS를 설치하고, 무인 설치를 수행하고, Memtest86 + 유틸리티로 메모리 진단 테스트를 실행하고 하드웨어 탐지 도구 (HDT)로 자세한 하드웨어 정보를 볼 수 있습니다. p>

아주 사용하기 쉬운 텍스트 모드 설치 프로그램

전체 설치 프로세스는 텍스트 기반이므로 사용자는 언어 (영어, 터키어, 폴란드어, 러시아어, 네덜란드어, 스페인어, 프랑스어 및 독일어 포함)를 선택하고 라이선스를 수락하고 디스크를 파티션해야합니다 (지원되는 파일 시스템에는 EXT2, EXT3, EXT4 및 ReiserFS가 포함됩니다.)

설치가 끝나면 키보드 레이아웃과 시간대를 선택하고 컴퓨터의 호스트 이름과 도메인 이름을 입력하고 루트 (시스템 관리자) 및 관리자 계정의 암호를 입력하고 네트워크를 구성해야합니다 ( 게이트웨이, IP 주소, 드라이버 및 네트워크 카드 설정 포함).

결론

요약하자면 IPFire는 최첨단 방화벽, VPN 게이트웨이 및 프록시 서버 구성 요소를 제공하도록 설계된 Linux의 세계 최고의 오픈 소스 방화벽 배포판 중 하나입니다. 디자인은 모듈화되고 유연하므로 플러그인을 통해 기능을 확장 할 수 있습니다.

이 릴리스의 새로운 기능 :

RAM 전용 프록시 :

일부 설치에서는 프록시가 단지 디스크가 아닌 메모리에 오브젝트를 캐시하게하는 것이 바람직 할 수 있습니다. 특히 인터넷 연결이 빠르고 스토리지가 느린 경우 가장 유용합니다.

이제 웹 UI에서 디스크 캐시 크기를 0으로 설정하여 디스크 캐시를 완전히 비활성화 할 수 있습니다. Daniel에게 감사드립니다.

OpenVPN 2.4 :

IPFire는 AES-GCM 클래스의 새로운 암호를 도입 한 OpenVPN 2.4로 마이그레이션하여 하드웨어 가속 기능이있는 시스템에서 처리량을 향상시킵니다. 이 업데이트는 또한 여러 가지 작은 개선 사항을 제공합니다.

Erik은 통합 작업을 진행하고 있는데, 이는 후드 내에서 일부 작업이 필요하지만 이전의 모든 roadwarrior 연결 및 net-to-net 연결 구성과 호환됩니다.

향상된 암호화 :

암호 화는 보안 시스템의 기초 중 하나입니다. 최신 버전의 OpenSSL 암호화 라이브러리 (버전 1.1.0)를 사용하도록 배포본을 업데이트했습니다. 이것은 여러 가지 새로운 암호와 함께 제공되며 코드 기반의 주요 재조정이 수행되었습니다.

이 업데이트를 사용하기 전에이 업데이트를 먼저 확인하고 종속 시스템을 업그레이드하십시오.

새 라이브러리를 사용하려면 IPFire의 다양한 패키지를 패치해야했습니다. 이 주요 작업은 IPFire에 최신 암호화 기술을 제공하고, 사용되지 않는 알고리즘을 마이그레이션하고 새로운 기술을 활용하는 데 필요했습니다. 예를 들어 ChaCha20-Poly1305 ciphersuite는 모바일 장치에서 더 빠른 성능을 제공합니다.

이전 버전의 OpenSSL 라이브러리 (1.0.2)는 호환성을 이유로 시스템에 남아 있으며 잠시 동안 우리에 의해 유지 관리 될 것입니다. 결국 이것은 완전히 제거 될 것이므로 사용자 정의 부가 기능을 OpenSSL 1.0.2를 사용하지 않고 마이그레이션하십시오.

기타 :

Pakfire는 현재 어떤 미러 서버가 HTTPS를 지원 하는지를 배웠고 HTTPS를 통해 자동으로 연결합니다. 이렇게하면 개인 정보가 개선됩니다.

우리는 또한 우리의 계획된 Pakfire 키 롤오버의 1 단계를 시작했습니다.

경로 MTU 검색이 시스템에서 사용 중지되었습니다. 이로 인해 잘못 구성된 네트워크를 통해 경로를 선택한 IPsec 터널의 안정성 문제가 계속 발생했습니다.

QoS 템플릿은 모든 클래스에 걸쳐 보장 된 대역폭의 합이 100 %를 초과하지 않도록 고정 된 대역폭을 잘못 계산할 수 있습니다.

업데이트 된 패키지 :

bind 9.11.3, curl 7.59.0, dmidecode 3.1, gnupg 1.4.22, hdparm 9.55, logrotate 3.14.0, Net-SSLeay 1.82, ntp 4.2.8p11, openssh 7.6p1, python-m2crypto 0.27.0, 언 바운드 1.7. 0, vnstat 1.18

부가 기능 :

이러한 추가 기능은 업데이트되었습니다 : clamav 0.99.4, htop 2.1.0, krb5 1.15.2, ncat 7.60, nano 2.9.4, rsync 3.1.3, tor 0.3.2.10, wio 1.3.2

버전의 새로운 기능 :

OpenSSL 1.0.2n :

하나의 보통 및 하나의 낮은 보안 취약점이 OpenSSL 1.0.2n에서 패치되었습니다. 공식 보안 권고는 여기에서 찾을 수 있습니다.

IPsec :

유휴 IPsec VPN 터널이 닫힐 때 비 활동 제한 시간을 정의 할 수 있습니다

하위 그룹이있는 MODP 그룹에 대한 지원이 중단되었습니다.

압축은 전혀 효과적이지 않기 때문에 기본적으로 사용 중지됩니다.

strongswan이 5.6.1로 업데이트되었습니다.

OpenVPN :

이제는 각 클라이언트 구성에서 경로를 선택하여 OpenVPN Roadwarrior 클라이언트를 IPsec VPN 네트워크로 라우팅하는 것이 더 쉽습니다. 이를 통해 허브 및 스포크 디자인을보다 쉽게 구성 할 수 있습니다.

도구 체인 작성 :

일부 빌드 스크립트는 빌드 프로세스를 정리하기 위해 리팩토링되었으며 툴 체인은 / tools에서 / tools_ & lt; 아치 & gt;

nasm, Net Assembler가 2.13.2로 업데이트되었습니다.

기타 :

Apache에서 SSL 압축 및 SSL 세션 티켓을 사용할 수 없습니다. 이렇게하면 웹 사용자 인터페이스의 보안이 향상됩니다.

다양한 장소에서 GeoIP 정보는 IP 주소가 표시되고 그 정보가 유용하다는 것을 알 수 있습니다

웹 사용자 인터페이스에서 고정 경로 추가가 수정되었습니다.

캡 티브 포털 구성 페이지의 일부 미적 문제가 수정되어 캡 티브 포털이 이제 투명 모드에서 프록시와 함께 작동합니다.

제거 서버로의 sysloging을 TCP 또는 UDP를 사용하도록 구성 할 수 있습니다.

부가 기능 :

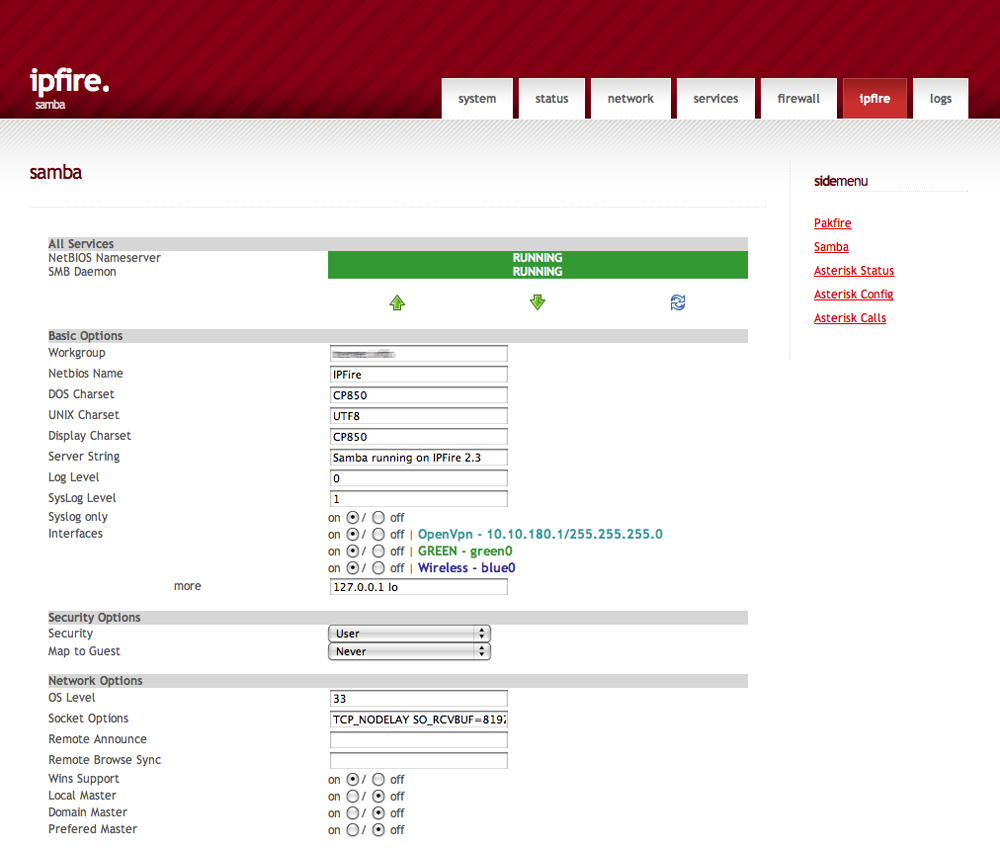

Samba가 몇 가지 보안 문제를 해결하기 위해 업데이트되었습니다.

mc가 4.8.20으로 업데이트되었습니다.

nano가 2.9.1로 업데이트되었습니다.

sslscan, vsftpd 및 Pound는 더 이상 업스트림에서 유지 관리되지 않으며 OpenSSL 1.1.0과 호환되지 않기 때문에 삭제되었습니다.

버전 2.19의 새로운 기능 코어 116 / 3.0 알파 1 :

openssl 1.0.2m :

OpenSSL 프로젝트는 1.0.2m 버전을 발표하고 지난 주에 두 가지 보안 권고를 발표했습니다. 발견 된 두 가지 취약점은 보통 보안 수준과 낮은 보안 수준 이었지만 최대한 빨리이 업데이트를 제공하기로 결정했습니다. 따라서 가능한 한 빨리 업데이트하는 것이 좋습니다.

CVE-2017-3736이라는 더 심각한 취약점은 최신 Intel Broadwell 및 AMD Ryzen 프로세서에서 OpenSSL이 최신 DMI1, DMI2 및 ADX 확장을 사용하고 제곱근을 잘못 계산하는 문제를 수정합니다. 이것은 OpenSSL 보안 팀에 의해이 공격이 여전히 사실상 불가능하다고 여겨지는 개인 키를 복구하는 데 상당한 자원을 사용할 수있는 공격자가 악용 할 수 있습니다.

덜 심각한 취약점은 인증서의 형식이 잘못된 IPAddressFamily 확장명이있을 때 인증서 데이터가 읽혀서 발생합니다. 이로 인해 인증서가 텍스트 형식으로 잘못 표시 될 수 있습니다. 이 취약점은 CVE-2017-3735에 추적됩니다.

기타 :

wget은 또한 두 가지 보안 취약점으로 인해 공격자가 임의 코드를 실행할 수있었습니다. CVE-2017-13089 및 CVE-2017-13090에 언급되어 있습니다.

apache가 여러 버그를 수정 한 2.4.29 버전으로 업데이트되었습니다.

snort가 2.9.11로 업데이트되었습니다.

xz도 버전 5.2.3으로 업데이트되어 다양한 개선이 이루어졌습니다.

2.19 버전의 새로운 기능 Core 113 / 3.0 Alpha 1 :

누가 온라인 상태입니까?

누가 온라인인가? (또는 간단히 WIO)가 마침내 IPFire에 도착했습니다. 원래 저자 인 Stephan Feddersen과 Alex Marx가 이식했으며 wio라는 일반적인 추가 패키지로 제공됩니다.

로컬 네트워크에 대한 내장 모니터링 서비스로 연결된 장치, 온라인 상태 및 다양한 이벤트에 대한 경보를 보낼 수 있습니다. 시도 해봐!

기타 :

DNS 루트 키가 업데이트되어 DNSSEC 키 롤오버가 수행 된 후 2017 년 10 월 이후로 DNS가 작동합니다.

직렬 콘솔은 이제 커널이 부팅 된 후 자동으로 baudrate를 감지합니다.

Matthias Fischer의 패키지 업데이트 : bind 9.11.2, gnutls 3.5.14, libgcrypt 1.8.0, logrotate 3.12.3, nano 2.8.6, pcre 8.41, squid 3.5.26, unbound 1.6.4

부가 기능 :

iftop이 Erik Kapfer에 의해 1.0pre4로 업데이트되었습니다.

Matthias Fischer 업데이트 : hostapd 2.6, tor 0.3.0.10

버전 2.19의 새로운 기능 코어 112 / 3.0 알파 1 :

이 핵심 업데이트는 주로 업데이트를 제공합니다. 핵심 시스템 라이브러리가 새로운 주요 버전으로 업데이트되었으며 빌드 도구 체인에 주요 업데이트가 추가되었습니다.

이것들은:

glibc 2.25

GNU 컴파일러 모음 6.3.0

binutils 2.29

Python 2.7.13

ccache 3.3.4, bc 1.07.1, cmake 3.8.1, flex 2.6.4, fuse 2.9.7, boost 1.64.0, gawk 4.1.4, gnutls 3.5.11, grep 2.27, libarchive 3.3.1, libgcrypt 1.7 .7, libgpg-error 1.27, libxml2 2.9.4, mdadm 4.0, openssl 1.0.2l, pkg-config 2.29.2, reiserfsprogs 3.6.25, SDL 1.2.15, squid 3.5.26, strongswan 5.5.3, 언 바운드 1.6 .3, util-linux 2.28.2

기타 :

openvpn (2.3.17)은 최근 발견 된 보안 업데이트를 받았습니다.

ids.cgi의 원격 명령 실행 취약점은 인증되지 않은 사용자가 아닌 사용자 권한으로 쉘 명령을 실행하는 데 사용할 수 있습니다.

방화벽에서 내부 영역의 서브넷 인 네트워크를 만들 수 있습니다.

툴체인 및 빌드 스크립트도 정리되고 개선되었습니다.

IPFire netboot가 업데이트되어 시스템을위한 최상의 아키텍처 (즉, 시스템이 지원할 때 64 비트 버전이 설치됨)가 항상 업데이트됩니다.

부가 기능 :

업데이트 :

7zip 16.02

조류 1.6.3

cyrus-imapd 2.5.11

iperf 2.0.9

directfb 1.7.7

freeradius 3.0.14

모티프 5.23.0

miniupnpd는 이제 기본적으로 GREEN을 듣고 있습니다.

tmux 2.5

토르 3.0.8

떨어짐 :

imspector 및 tcpick은 더 이상 상류에서 관리되지 않습니다.

버전 2.19의 새로운 기능 코어 111 / 3.0 알파 1 :

클라이언트 모드의 WPA 엔터프라이즈 인증 :이제 방화벽은 EAP (Extensible Authentication Protocol)를 사용하는 무선 네트워크를 통해 자체를 인증 할 수 있습니다. 이는 기업에서 일반적으로 사용되며 네트워크에 연결하기 위해 사용자 이름과 암호가 필요합니다.

IPFire는 가장 보편적 인 PEAP와 TTLS를 지원합니다. RED 인터페이스가 무선 장치 인 경우에만 표시되는 "WiFi 클라이언트"페이지에서 구성 할 수 있습니다. 이 페이지에는 연결을 설정하는 데 사용 된 상태 및 프로토콜도 표시됩니다.

또한 색인 페이지에는 무선 네트워크에 대한 연결의 상태, 대역폭 및 품질에 대한 다양한 정보가 표시됩니다. WPA / WPA2-PSK 또는 WEP를 사용하는 무선 네트워크에서도 작동합니다.

QoS 다중 대기열 :

이제 Quality of Service는 모든 CPU 코어를 사용하여 트래픽의 균형을 유지합니다. 이전에는 하나의 프로세서 코어 만 사용 되었기 때문에 인텔 아톰 (Atom) 시리즈 등과 같은 약한 프로세서를 사용하는 시스템에서는 느린 연결을 야기했지만 빠른 이더넷 어댑터는 사용하지 않았습니다. 이제는 하나의 프로세서가 더 이상 병목이 아니게 변경되었습니다.

새로운 암호화 기본값 :IPFire의 많은 부분에서 암호화 알고리즘은 큰 역할을합니다. 그러나 그들은 나이가 든다. 따라서 우리는 새로운 시스템의 기본값과 새로운 VPN 연결을보다 새롭고보다 견고한 것으로 바 꾸었습니다.

IPsec :

strongSwan의 최신 버전은 IKE 및 ESP 제안을위한 Curve 25519를 지원합니다.이 제안은 현재 IPFire에서 사용할 수 있으며 기본적으로 활성화되어 있습니다.

새 연결에 대한 기본 제안은 이제 보안을 최대화하지만 이전 피어에 대한 호환성 영향을 줄 수있는 명시 적으로 선택된 알고리즘 만 허용합니다. SHA1이 삭제되고 SHA2 256 이상이 사용되어야합니다. 그룹 유형은 2048 비트 이상의 길이를 가진 키를 사용해야합니다

어떤 사람들은 고대 장비와 관련하여 IPFire를 사용하기 때문에 IKE 및 ESP 제안에서 MODP-768을 선택할 수 있습니다. 이것은 깨진 것으로 간주되어 표시됩니다.

OpenVPN :

OpenVPN은 기본적으로 무결성을 위해 SHA1을 사용했으며, 새로운 설치를 위해 SHA512로 변경되었습니다. 불행하게도 OpenVPN은 연결을 통해이를 협상 할 수 없습니다. 따라서 기존 시스템에서 SHA512를 사용하려면 모든 클라이언트 연결을 다시 다운로드해야합니다.특정 알고리즘 (예 : MD5 및 SHA1)이 손상되었거나 암호 학적으로 약함을 나타내는 다양한 마커가 추가되었습니다.

기타 :

IPsec VPN은 설정되지 않았지만 시스템이 "연결 중"으로 표시됩니다.

RED 인터페이스가 정적으로 구성된 경우 시스템 종료가 지연되는 종료 버그가 수정되었습니다.

이제 모든 시스템에서 DNSSEC 상태가 올바르게 표시됩니다.

다음 패키지가 업데이트되었습니다 : acpid 2.0.28, bind 9.11.1, coreutils 8.27, cpio 2.12, dbus 1.11.12, file 5.30, gcc 4.9.4, gdbm 1.13, gmp 6.1.2, gzip 1.8, logrotate 3.12. 1, logwatch 7.4.3, m4 1.4.18, mpfr 3.1.5, openssl 1.0.2l (버그 수정), openvpn 2.3.16 (CVE-2017-7479 및 CVE-2017-7478, pcre 8.40, pkg- config 0.29.1, rrdtool 1.6.0, strongswan 5.5.2, 언 바운드 1.6.2, unzip 60, vnstat 1.17

Matthias Fischer는 방화벽 로그 섹션에 약간의 외관 변화를 기여했습니다.

Gabriel Rolland, 이탈리아어 번역 개선

빌드 시스템의 다양한 부분이 정리되었습니다.

부가 기능 :

새로운 부가 기능 :

ltrace : 바이너리 라이브러리 호출 추적 도구

업데이트 된 추가 기능 :

Samba 애드온에 쓰기 가능한 공유에서 원격 코드 실행을 허용하는 보안 취약점 (CVE-2017-7494)이 패치되었습니다.

ipset 6.32

libvirt 3.1.0 + python3-libvirt 3.6.1

자식 2.12.1

나노 2.8.1

netsnmpd는 이제 lm_sensors의 도움으로 온도 센서 읽기를 지원합니다.

nmap 7.40

토르 0.3.0.7

버전 2.19의 새로운 기능 코어 109 / 3.0 알파 1 :

DNS 수정 사항 :IPFire 내부에서 작동하는 DNS 프록시가 언 바운드 1.6.0으로 업데이트되어 다양한 버그가 수정되었습니다. 따라서 QNAME 최소화 및 NX 도메인 아래의 강화가 다시 활성화되었습니다.

시작시 IPFire는 IPFire 앞에있는 라우터가 특정 임계 값보다 긴 DNS 응답을 삭제하는지 확인합니다 (일부 Cisco 장치는 DNS를 "강화"합니다). 이것이 감지되면 EDNS 버퍼 크기가 줄어들면 커다란 응답에 대해 TCP로 언 바운드 폴백 (fallback)됩니다. 이렇게하면 DNS가 약간 느려지지만 잘못 구성된 환경에서는 DNS가 계속 작동합니다.

기타 :

openssl이 1.0.2k로 업데이트되어 "보통"심각도의 여러 보안 취약점을 수정했습니다.

커널은 이제 일부 새로운 eMMC 모듈을 지원합니다.

백업 스크립트는 이제 모든 아키텍처에서보다 안정적으로 작동합니다.

가상화를위한 MACVTAP 브리지를 만든 네트워크 스크립트는 이제 표준 802.3 브리지도 지원합니다.

방화벽 GUI는 수정 된 표준 네트워크의 서브넷 인 서브넷을 생성하는 것을 거부했습니다.

Matthias Fischer는 다음과 같은 패키지 업데이트를 제출했습니다 : libpcap 1.8.1, logrotate 3.9.1, perl-GeoIP 모듈 1.25, snort 2.9.9.0, 다양한 버그를 수정하는 squid 3.5.24 , sysklogd 1.5.1, zlib 1.2.11

또한 libpng가 1.2.57로 업데이트되어 일부 보안 취약점이 수정되었습니다.

부가 기능 :

Jonatan Schlag, IPFire 용 Python 3 패키지

그는 libvirt를 버전 2.5로, qemu를 버전 2.8로 업데이트했다.

Matthias Fischer는 다음 패키지에 대한 여러 가지 업데이트를 제출했습니다. nano 2.7.2, tcpdump 4.8.1, tmux 2.3

tor가 0.2.9.9로 업데이트되어 여러 가지 서비스 거부 취약점을 수정했습니다.

sarg가 2.3.10으로 업데이트되었습니다.

버전 2.19의 새로운 기능 코어 108 / 3.0 알파 1 :

비동기 로깅 :이제 비동기 로깅이 기본적으로 활성화되어 더 이상 구성 할 수 없습니다. 이로 인해 많은 양의 로그 메시지를 작성하고 네트워크를 통해 다양한 문제를 일으킬 수있는 응답이없는 일부 프로그램이 만들어졌습니다. 이것은 매우 느린 플래시 미디어 및 가상 환경이있는 시스템에서 나타납니다.

여러 가지 잡다한:

잘못 설정된 DNS 서버를 검사하는 검사는 일부 네임 서버가 유효하지 않더라도 전혀 유효하지 않을지라도 일부 네임 서버를 확인한다고 가정합니다. 이것은 이제 고쳐졌으며 이러한 깨진 네임 서버를 사용하는 시스템은 리 커스 모드로 돌아 가야합니다.

방화벽 GUI에 IPsec VPN 연결과 OpenVPN 연결을 동일한 이름으로 추가하는 것을 금지하는 방화벽 GUI의 문제가 수정되었습니다.

업데이트 된 핵심 패키지 :

strongswan이 다양한 버그를 수정하는 버전 5.5.1로 업데이트되었습니다.

ntp가 다양한 보안 문제를 수정하는 버전 4.2.8p9로 업데이트되었습니다.

ddns가 008로 업데이트되었습니다.

업데이트 된 추가 기능 :

텍스트 편집기 인 nano가 2.7.1로 업데이트되었습니다.

tor, 익명 성 네트워크가 버전 0.2.8.10으로 업데이트되었습니다.

버전 2.19의 새로운 기능 코어 107 / 3.0 알파 1 :

이 업데이트는 최근 공개 된 Dirty COW 취약점에 대한 IPFire Linux 커널 패치입니다. 이는 로컬 권한 상승 자의 루트 권한을 얻기 위해 사용할 수있는 로컬 권한 에스컬레이션 버그입니다.

추가 패치는 AES-NI로 Intel 프로세서를 수정합니다.이 하드웨어는 256 비트 및 192 비트 키 길이의 암호화를 지원하지만 Linux 커널에서 제대로 구현되지 않았습니다

웹 사용자 인터페이스의 로그 섹션에 새로운 언 바운드 DNS 프록시를 표시하는 수정

hdparm 9.5.0 및 libjpeg 1.5.1이 업데이트되었습니다.

버전 2.19의 새로운 기능 코어 105 / 3.0 알파 1 :

IPFire 2.19 핵심 업데이트 105는 openssl과 libgcrypt라는 두 개의 암호화 라이브러리에 여러 가지 보안 문제를 패치합니다. 이 업데이트를 가능한 한 빨리 설치하고 IPFire 시스템을 재부팅하여 업데이트를 완료하는 것이 좋습니다.

버전 2.19의 새로운 기능 코어 103 / 3.0 알파 1 :

웹 프록시 개선 사항 :웹 프록시 squid는 3.5 시리즈로 업데이트되었으며 안정성과 성능을위한 다양한 개선이 이루어졌습니다.

느린 하드 디스크 또는 매우 큰 캐시를 가진 설치에서는 프록시가 종료 될 때 캐시 색인이 손상 될 수 있습니다. 그 결과 다음에 시작될 때 불안정한 웹 프록시가 발생했습니다.

종료 루틴이 개선되어 캐시 인덱스 손상이 이제는 거의 발생하지 않습니다. 또한 캐시 인덱스가 손상되었는지를 탐지 할 수있는 수단이 설치되어 있습니다. 캐시 색인이 손상된 경우 다음 시작시이를 자동으로 재구성합니다. 이 업데이트는 모든 설치에서 아마도 손상된 인덱스를 삭제하고 인덱스를 다시 작성하기 때문에 업데이트 설치 후 잠시 동안 프록시 작동이 느려질 수 있습니다.

기타 :

6 개 이상의 네트워크 컨트롤러를 올바르게 표시하려면 setup 명령을 수정하십시오.

표준 시간대 데이터베이스가 업데이트되었습니다.

일반적으로 도메인 이름에 밑줄 허용

업데이트 된 패키지 : coreutils 8.25, curl 7.48.0, dnsmasq 2.76, findutils 4.6.0, grep 2.24, less 481, ncurses 6.0, procps 3.2.8, sdparm 1.10, wpa_supplicant 2.5

업데이트 된 부가 기능 :

7zip 15.14.1

clamav 0.99.2

hostapd 2.5

자정 사령관 4.8.17

nfs (portmap을 rpcbind로 대체합니다)

토르 0.2.7.6

2.19 버전의 새로운 기능 코어 102 / 3.0 알파 1 :

IPFire 2.19 코어 101의 새로운 기능 (2016 년 5 월 3 일)

버전 2.19의 새로운 기능 코어 100 / 3.0 알파 1 :

이 업데이트는 Intel (x86_64)에서 처음으로 64 비트 용으로 릴리스 한 IPFire 2.19를 제공합니다. 이 릴리스는 openssl 및 glibc의 다양한 보안 취약점으로 인해 지연되었지만 후드 및 다양한 버그 수정을 통해 많은 개선이 이루어졌습니다.64 비트 :

32 비트 설치에서 64 비트 설치로의 자동 업데이트 경로는 없습니다. 변경하려는 사용자를 위해 시스템을 수동으로 다시 설치해야하지만 이전에 생성 된 백업을 복원하여 전체 절차가 일반적으로 30 분 이내에 완료되도록 할 수 있습니다.

일부 유스 케이스의 경우 사소한 성능 향상과 더 많은 메모리를 처리 할 수있는 능력을 제외하고는 64 비트 버전보다 많은 장점이 없습니다. IPFire는 32 비트에서 최대 64GB의 RAM을 처리 할 수 있으므로 마이그레이션 할 필요가별로 없습니다. 새로운 설치에는 64 비트 이미지를 사용하고 기존 설치는 그대로 사용하는 것이 좋습니다.

커널 업데이트 :

모든 주요 릴리스와 마찬가지로이 패키지에는 버그를 수정하고 하드웨어 호환성을 향상시키는 업데이트 된 Linux 커널이 함께 제공됩니다. Linux 4.2에서 많은 백 포트 드라이버가 포함 된 Linux 3.14.65는 스택 버퍼 오버플로와 같은 일반적인 공격에 대해 강하게 강화됩니다.무선 카드 및 기타 구성 요소에 대한 많은 펌웨어 블롭이 하드웨어 데이터베이스와 마찬가지로 업데이트되었습니다.

Hyper-V 성능 문제 :

Microsoft Hyper-V 네트워크 드라이버 모듈의 최신 버전의 백 포트는 데이터를 더 빠른 속도로 다시 전송할 수있게합니다. 일부 버전의 Hyper-V에서는 이전 버전의 처리량이 매우 낮았습니다.

방화벽 업데이트 :

이제 특정 연결 추적 모듈을 활성화하거나 비활성화 할 수 있습니다. ALG (Application Layer Gateway) 모듈은 SIP 또는 FTP와 같은 특정 프로토콜을 NAT와 함께 사용할 수 있도록 도와줍니다. 일부 VoIP 전화 또는 PBX는 문제가있어 이제는 사용할 수 없게됩니다. 어떤 사람들은 그것을 필요로합니다.

방화벽은 시스템 리소스를 약간 사용하여 처리량을 늘릴 수 있도록 최적화되었습니다.

기타 :

사용 된 툴체인의 많은 프로그램과 도구가 업데이트되었습니다. GNU Compiler Collections의 새 버전은보다 효율적인 코드와 C ++ 11에 대한 강력한 강화 및 호환성을 제공합니다.

GCC 4.9.3, binutils 2.24, bison 3.0.4, grep 2.22, m4 1.4.17, sed 4.2.2, xz 5.2.2

dnsmasq, IPFire 내부 DNS 프록시가 업데이트되었고 많은 불안정성 문제가 수정되었습니다.openvpn이 버전 2.3.7로 업데이트되었으며 생성 된 구성 파일이 OpenVPN의 다음 버전과 호환되도록 업데이트되었습니다.

IPFire는 부팅이 끝나고 동기화가 필요할 때까지 기다렸다가 DHCP가 연결이 설정 될 때까지 사용 된 다음 부팅을 계속합니다.

바인드가 버전 9.10.3-P2로 업데이트되었습니다.

ntp가 4.2.8p5 버전으로 업데이트되었습니다.

시간대 정의에 대한 데이터베이스 인 tzdata가 버전 2016b로 업데이트되었습니다.

다양한 미용 수정이 웹 사용자 인터페이스에서 수행되었습니다.

부모 NIC가 나타나면 VLAN 장치가 생성되지 않는 버그가 수정되었습니다.

DHCP 클라이언트 : 링크가 끊어진 손상된 NIC의 MTU 재설정이 수정되었습니다.

웹 사용자 인터페이스에 표시된 그래프의 데이터베이스를 저장하는 램 디스크는 400MB 이상의 메모리가 사용 가능할 때 플래시 이미지를 사용하는 설치에서 다시 기본값으로 사용됩니다

Quality of Service를 중지 할 수없는 버그가 수정되었습니다.

일부 오래된 코드가 리퍼브되고 일부 사용되지 않는 코드가 일부 내부 IPFire 구성 요소에 삭제되었습니다

부가 기능 :

owncloud가 버전 7.0.11로 업데이트되었습니다.

nano가 2.5.1 버전으로 업데이트되었습니다.

rsync가 버전 3.1.2로 업데이트되었습니다.

버전 2.17의 새로운 기능 코어 98 / 3.0 알파 1 :

glibc에서 최근에 발견 된 보안 취약점으로 인해 CVE-2015-7547에 대한 수정본이 포함 된 핵심 업데이트가 출시됩니다.

getaddrinfo () 인터페이스는 시스템의 주요 C 라이브러리 인 glibc가 DNS를 사용하여 이름을 IP 주소로 변환하는 데 사용됩니다. 공격자는 스택 버퍼 오버 플로우가 발생하기에는 너무 긴 위조 된 응답을 보내서이 요청을 수행하는 시스템의 프로세스를 악용 할 수 있습니다. 코드가 삽입되어 실행될 수 있습니다.

IPFire는 너무 오래 걸린 DNS 응답을 거부하는 DNS 프록시를 사용하기 때문에이 취약점으로 인해 직접 공격 당할 수 없습니다. 따라서 IPFire 자체와 IPFire를 DNS 프록시로 사용하는 네트워크상의 모든 시스템은 DNS 프록시에 의해 보호됩니다. 그러나 우리는 최대한 빨리이 취약점에 대한 패치를 제공하기로 결정했습니다.

버전 2.17의 새로운 기능 코어 94 / 3.0 알파 1 :

OpenSSH :OpenSSH가 버전 7.1p1로 업데이트되었습니다. 이를 통해 타원 곡선 (ECDSA 및 ED25519)에 대한 지원을 추가하고 손상된 것으로 간주되는 DSA에 대한 지원을 제거했습니다. 너무 작은 RSA 키도 제거되고 다시 생성됩니다. 이러한 변경 사항은 관리자 컴퓨터에서 IPFire 시스템의 키를 다시 가져와야 할 수도 있습니다.

내부 메일 에이전트

내부 메일 에이전트가 내부 서비스에 의해 사용되어 보고서 나 경고를 발송합니다. 지금까지는 (오징어 계정 추가 기능과 같이) 일부 서비스에서만이 기능을 사용하지만 앞으로 더 많은 기능을 추가 할 예정입니다.

이것은 웹 사용자 인터페이스에서 구성 할 수 있고 대개 업스트림 메일 서버가 필요한 매우 간단하고 가벼운 메일 에이전트입니다.

IPsec MOBIKE :

IPsec 연결의 고급 설정 페이지에있는 새로운 확인란이 추가되었습니다. IPsec이 NAT를 더 잘 통과 할 수있는 기술인 MOBIKE를 사용하도록합니다. 장애가 발생한 라우터 뒤에서 IPsec 연결을 설정할 수 있지만 데이터를 전송할 수 없으며 연결이 매우 빨리 중단됩니다 (일부 라우터는 DPD 패킷을 전달하는 데 어려움이 있음). MOBIKE는 IKE 메시지에 UDP 포트 4500을 사용하여이를 막습니다.

기타 :

이제 필수 입력란에 별표가 표시됩니다. 이전에는 이것이 다른 방법 이었기 때문에 선택적 필드는 별표로 표시되어 웹상에서 더 이상 볼 수 없었습니다.

ddns는 모든 레코드를 최신 상태로 유지하고 필요할 경우 30 일 후에 새로 고치기 때문에 매월 강제로 ddns 업데이트가 제거됩니다.

fireinfo : 일부 충돌은 0xff 만 포함하는 ID로 수정되었습니다.

업데이트 된 패키지 :

bind 9.10.2-P4, coreutils 8.24, dnsmasq는 5.24, glibc (보안 픽스), hdparm 9.48, iproute2 4.2.0, libgcrypt 1.6.4, libgpg-error 1.20, pcre (더 많은 버퍼 수정 오버 플로우), rrdtool 1.5.4, squid 3.4.14

버전 2.17의 새로운 기능 코어 93 / 3.0 알파 1 :

DDNS 클라이언트 업데이트 :

동적 DNS 업데이트 클라이언트 인 ddns가 버전 008로 업데이트되었습니다.이 버전은 경로의 네트워크 오류 및 공급자의 서버 오류에 대해보다 강력합니다. 그러면 업데이트가 자주 다시 시도됩니다.

이제 joker.com 및 DNSmadeEasy 공급자가 지원됩니다.

namecheap 레코드를 업데이트 할 때의 충돌이 수정되었습니다.

기타 :

Pakfire가 수정되어 이전 버전에서 업데이트 할 때 애드온 패키지의 추가 종속성을 올바르게 가져옵니다.

데이터 손실을 유발하는 알려진 펌웨어 버그가있는 일부 SSD에서는 TRIM이 비활성화됩니다.

오징어 회계 : 번역의 다양한 오타 수정

/etc/ipsec.user-post.conf가 있으면 백업에 추가됩니다.

업데이트 된 패키지 :

libpcap 1.7.4, nettle 3.1.1, pcre (CVE-2015-fix를 수정 함) 9.10.2-P3, daq 2.0.6, dnsmasq 2.75, libevent 2.0.22-stable (애드온에서 핵심 시스템으로 이동) 5073), 오징어 3.4.14

부가 기능 :

컵 2.0.4, 4.1, 나노 2.4.2

댓글을 찾을 수 없습니다